Un ataque SS7 (Sistema de señalización 7) es un exploit de seguridad que se aprovecha de una debilidad en el diseño del sistema para permitir el robo de datos, escuchas clandestinas, interceptación de texto y rastreo de ubicación.

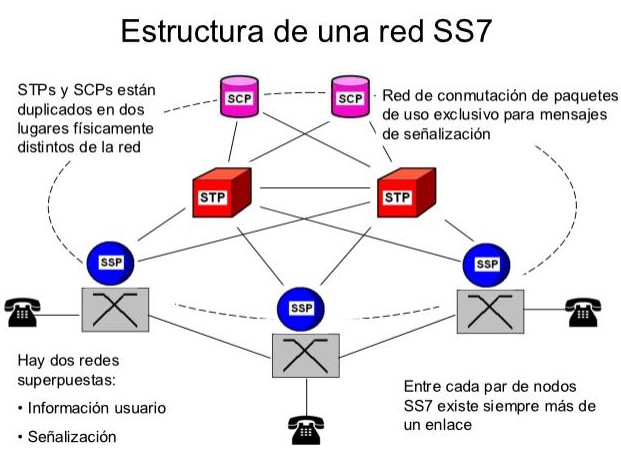

Pero ¿Qué es SS7? ( Signaling Sistem 7 ) es el protocolo utilizado en el sistema público de teléfono ( «red inteligente» o «red inteligente avanzada») cambió para el establecimiento de llamadas y la prestación de servicios. SS7 es una red de señalización separada que se utiliza en conmutadores de voz de Clase 4 y Clase 5.

“El sistema de señalización SS7 de décadas de antigüedad es uno de los numerosos protocolos que exponen a las redes 5G al abuso”

A diferencia de otros métodos de ciberataque, el ataque SS7 (o SS7 attack) puede usar una variedad de vulnerabilidades para realizar actividades maliciosas, la mayoría de las cuales se pueden ejecutar de forma remota desde cualquier parte del mundo.

Estas técnicas pueden otorgar a los atacantes la capacidad de grabar, escuchar conversaciones y obtener acceso a mensajes de texto sin ser detectados. Las variaciones del ataque SS7 también pueden permitir el seguimiento de la ubicación, el fraude y la denegación de servicio.

¿Cómo funciona un ataque SS7?

El protocolo SS7 facilita la interoperabilidad entre redes en comunicaciones inalámbricas 2G y 3G. Sin embargo, las redes 4G y 5G podrían ser vulnerables a la explotación debido a la ‘mezcolanza’ de tecnologías antiguas.

El mismo admite el intercambio de información necesaria para realizar y recibir llamadas de teléfonos móviles y mensajes de texto, rastrea la información de facturación y permite a los usuarios de teléfonos inteligentes moverse mientras viajan.

Las redes SS7 se diseñaron inicialmente como un sistema cerrado y confiable entre proveedores de telecomunicaciones. Los proveedores también cooperaron con agencias gubernamentales para permitir la vigilancia estatal, proporcionando una gran cantidad de datos de usuario a cualquier persona a la que se le concedió acceso SS7.

Cuando proliferaron los dispositivos móviles y las aplicaciones, se superpuso otro conjunto de protocolos de comunicación, creando una serie de puntos de entrada y vulnerabilidades a través de los cuales los piratas informáticos podían acceder y manipular datos privados.

Todo comenzó en 2014, cuando los investigadores de seguridad en Alemania dieron a conocer las debilidades en SS7 al demostrar que los atacantes podían usar ataques de intermediario para rastrear los movimientos y las comunicaciones de los usuarios de teléfonos celulares y escuchar las conversaciones.

En 2017, la conciencia aumentó cuando los piratas informáticos transfirieron dinero de las cuentas bancarias de las víctimas a las suyas al obtener acceso SS7 y redirigir los códigos de autenticación de dos factores destinados a verificar a los titulares de las cuentas.

La arquitectura SS7 para el servicio de telefonía fija y móvil puede explotarse en un ataque SS7.

Las implicaciones de las vulnerabilidades SS7

Los ataques SS7 pueden proporcionar a los piratas informáticos una gran cantidad de información de calidad debido a los elementos de vigilancia integrados en la red.

Esta capacidad facilita a los operadores de red, gobiernos, ciberdelincuentes y aficionados el seguimiento y la puesta en peligro de los teléfonos inteligentes, pero las empresas pueden mitigar la posible exposición mediante el uso de las mejores prácticas, como redes privadas virtuales, cifrado y capacitación en conciencia de seguridad.

A pesar de la conciencia sobre los problemas con SS7, los proveedores de telecomunicaciones tardaron en implementar medidas de protección, y algunos nunca lo hicieron. La llegada de las redes de telecomunicaciones 4G y 5G ha disminuido la amenaza al introducir nuevos protocolos de seguridad, pero estas redes deben interoperar con la tecnología heredada.

GSMA, la asociación de telecomunicaciones, estimó en su informe móvil de 2021 que el 30% de las conexiones de telefonía móvil utilizan actualmente acceso a redes 2G y 3G. La adopción de 5G está creciendo, pero los ataques SS7 seguirán siendo un problema mientras las redes 2G y 3G estén en funcionamiento.

¿Qué puedo hacer para protegerme de un ataque SS7?

Dado que las vulnerabilidades y las posibilidades de espiar a los usuarios dependen de sistemas fuera del control del usuario, es muy poco lo que puede hacer para protegerse más allá de no utilizar los servicios. Revisa nuestro post ¿Cómo saber si tu teléfono ha sido hackeado?

Mensajes. Para los mensajes de texto, evitar los SMS y, en cambio, utilizar servicios de mensajería encriptada como iMessage de Apple, WhatsApp de Facebook o los muchos otros disponibles te permitirá enviar y recibir mensajes instantáneos sin tener que pasar por la red de SMS, protegiéndolos de la vigilancia.

Llamadas. Para las llamadas, el uso de un servicio que transmite voz sobre datos en lugar de a través de la red de llamadas de voz ayudará a evitar que se espíen sus llamadas. Los servicios de mensajería, incluido el permiso de llamadas de WhatsApp. El servicio telefónico cifrado de extremo a extremo de Silent Circle o la aplicación Signal de código abierto también permiten comunicaciones de voz seguras.

Ubicación. Su ubicación podría estar siendo rastreada en cualquier momento cuando tenga su teléfono móvil encendido. La única forma de evitarlo es apagar su teléfono o apagar su conexión a la red de telefonía móvil y confiar en Wi-Fi en su lugar.